이스트시큐리티 "대북단체 공격한 해킹그룹 소행…북한식 언어표현 발견"

(서울=연합뉴스) 고현실 기자 = 대북단체를 공격하던 해킹그룹이 최근 안드로이드 기반의 스마트폰을 공격 대상으로 삼은 것으로 파악됐다.

20일 이스트소프트의 보안 자회사 이스트시큐리티에 따르면 대북단체 및 국방 분야를 주로 공격해온 APT(지능형지속위협) 공격 그룹 '금성(Geumseong)121'이 이달 들어 안드로이드 기반의 모바일 기기를 대상으로 스피어 피싱(Spear Phishing·특정 타깃을 노린 맞춤형 공격)을 감행한 정황이 발견됐다.

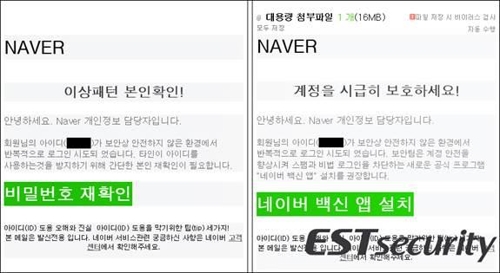

이스트시큐리티 시큐리티대응센터 분석 결과 공격자는 국내 가상화폐 거래소 회원에게 네이버에 개인정보 위협이 발생한 것처럼 가짜 안내 메일을 발송하고, '네이버 백신 앱'으로 위장한 악성 설치파일(APK)을 실행하도록 유도한다.

해당 앱을 설치하면 '네이버 디펜더'라는 앱이 개인정보 무단 수집 등 각종 악성 행위를 수행하게 된다.

이번 공격을 감행한 금성121은 스카크러프트(카스퍼스키랩), 레드 아이즈(안랩), APT37(파이어아이), 그룹123(탈로스) 등 다양한 이름으로 불리며, 최신 보안 취약점을 이용해 국내 대북단체와 국방 분야 관계자들을 공격해왔다.

특히 국내 업무 환경에 특화된 HWP(한글) 문서 파일 취약점을 자주 사용하는 것으로 알려졌다. 지난해에는 카카오톡 PC버전을 통해 악성코드를 전파했고, 포털업체 비밀번호를 요구하는 피싱 공격도 수행한 것으로 확인됐다.

시큐리티대응센터는 금성121이 한국의 특정 IP 주소를 거점으로 활동한 정황을 일부 포착했다. 아울러 작년 또 다른 IP 주소를 거점으로 대북 관련 분야 관계자에게 HWP 취약점 공격을 수행한 점을 확인했다.

센터 측은 두 공격 모두 동일한 악성 도메인으로 연결되는 공통점이 있으며, 공격 흔적에서 북한식 언어 표현도 일부 발견됐다고 밝혔다.

시큐리티대응센터 문종현 이사는 "APT 표적 공격이 PC 기반을 넘어 스마트폰까지 노리는 추세이며, 악성 앱에 감염될 경우 주소록·통화기록·문자메시지·등록계정·통화녹음 등 민감한 정보가 유출될 가능성이 있어 각별한 주의가 요구된다"고 말했다.

okko@yna.co.kr

(끝)

<저작권자(c) 연합뉴스, 무단 전재-재배포 금지>

관련뉴스