안랩 "RokRAT 주의해야"…북한외교 관련자료 등 위장한 lnk 파일로 유포

(서울=연합뉴스) 임은진 기자 = 북한 해킹 조직 'APT37'이 윈도 바로가기 파일을 이용해 악성 코드를 유포하고 있어 주의가 요구된다.

23일 안랩에 따르면 APT37은 최근 바로가기 파일(.lnk)을 통해 RokRAT 악성 코드를 유포하는 것으로 확인됐다.

RokRAT 악성 코드는 사용자 정보를 수집하고 추가 악성 코드를 다운로드할 수 있는 것으로, 과거 한글 문서 및 워드 문서를 통해 유포되기도 했다.

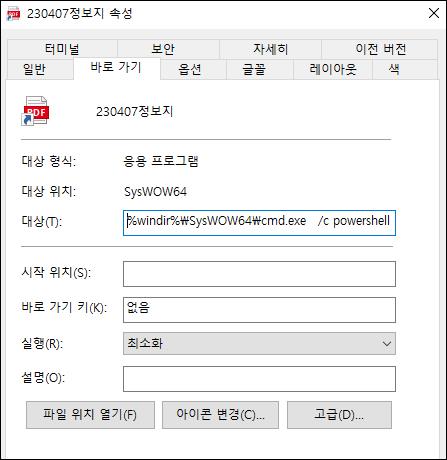

이번에 확인된 lnk 파일은 윈도에 기본적으로 탑재된 프로그래밍 언어인 파워셸 명령어를 내부에 포함하고 있으며, 임시 폴더 경로에 정상 파일과 함께 스크립트 파일을 생성·실행해 악성 행위를 수행한다.

지금까지 안랩이 확인한 lnk 파일명은 '230407정보지.lnk', '2023년도 4월 29일 세미나.lnk', '2023년도 개인평가 실시.hwp.lnk', '북 외교관 선발파견 및 해외공관.lnk', '북한외교정책결정과정.lnk'이다.

이를 유포한 것으로 파악된 APT37은 '금성121', '스카크러프트', '레드아이즈', '그룹123' 등 다양한 이름으로 불리며, 최신 보안 취약점을 이용해 국내 대북 단체와 국방 분야 관계자를 공격해온 그룹이다.

이들은 지난달 국내 금융 기업 보안 메일을 사칭한 chm 악성 코드를 유포한 바 있다. 2019년에는 통일부 해명 자료처럼 꾸민 이메일에 악성 코드를 심어 배포한 바 있으며, 2018년에는 네이버 백신 앱으로 위장한 스마트폰용 악성 파일을 유포하기도 했다.

안랩은 "RokRAT 악성 코드는 과거부터 꾸준히 유포되고 있으며 워드 문서뿐만 아니라 다양한 형식의 파일을 통해 유포되는 만큼 사용자의 각별한 주의가 필요하다"고 당부했다.

engine@yna.co.kr

(끝)

<저작권자(c) 연합뉴스, 무단 전재-재배포 금지>

관련뉴스