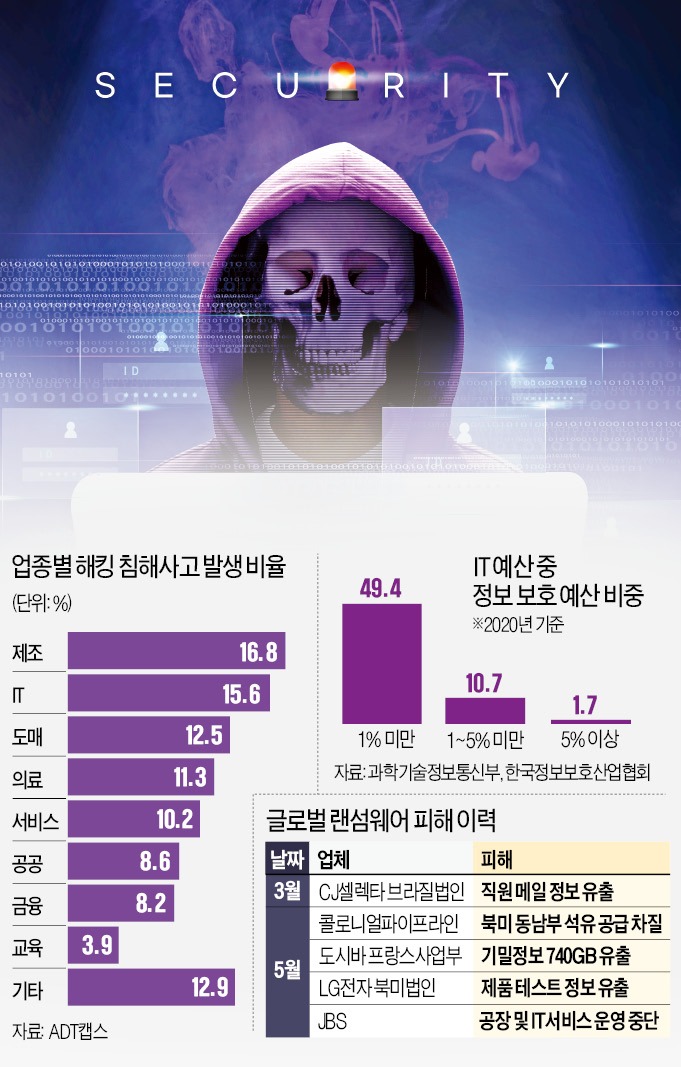

국내 업계에도 이미 해킹 피해가 가시화하고 있다. 1일 정보기술(IT)과 보안업계 등을 종합하면 올해 3월부터 지난달까지 LG전자, CJ셀렉타, SL코퍼레이션 등의 국내외 법인 수십 곳이 해커들의 공격을 받아 메일 시스템, 직원 여권 등 내부 정보가 유출됐다. 업체 관계자들은 “구체적인 피해가 아직 없고 대가도 기한 내에 치르지 않았다”고 밝히고 있다. 하지만 해커들의 협박이 이어지고 있어 추가 피해가 우려된다.

보안업계에선 무엇보다 랜섬웨어의 무차별 공격이 늘어간다는 점에 주목하고 있다. 랜섬웨어는 공격 대상을 특정하고 내부에 침입해 파일을 암호화한 뒤 ‘몸값’을 요구한다. 해킹 대상에 대해선 오로지 ‘몸값 지급 능력’과 ‘업무 정지 시 피해 규모’만 따진다. 공격할 곳을 정해놓고 치밀하게 준비하기 때문에 실제 해킹 피해를 입을 확률 또한 높다. 금융과 통신, IT 서비스 등 소비자 중심 업종을 노리는 디도스(DDoS·분산서비스 거부)와는 공격 대상의 범위부터 다르다.

특히 제조업의 디지털 트랜스포메이션(DX)이 가속화하면서 ‘공격 포인트’가 훨씬 다양해졌다는 게 전문가들의 지적이다. 스마트팩토리를 목표로 인프라 시설에 사물인터넷(IoT), 인공지능(AI) 등 신규 IT 서비스를 접목하면서 해커들이 침투할 ‘출입구’가 폭증하고 있다는 것이다. 한창규 안랩 시큐리티대응센터(ASEC) 센터장은 “최근 공장의 운영기술(OT) 및 산업제어시스템(ICS) 영역에 IT 접목이 본격화되며 발전소나 산업 시설에 대한 침입 경로가 증가하고 있다”고 밝혔다.

시스템이 가동을 멈추면 돌이킬 수 없는 막대한 피해가 발생한다는 점도 해커들이 ‘핵심 산업’으로 눈길을 돌리는 이유 중 하나다. 2018년 대만 TSMC의 생산설비가 랜섬웨어 ‘워너크라이’에 감염된 사례가 대표적이다. TSMC는 12인치 웨이퍼 생산라인 세 곳에 피해를 입었는데, 생산라인의 하루 손실액이 3억대만달러(약 121억원)에 달한 것으로 추정됐다. 국내 제조 산업군에선 ‘지급 여력’이 비교적 큰 반도체와 철강 등의 업종도 위험에 처할 수 있다는 지적이다.

보안업계 관계자들은 “기업들이 (해킹 피해를) 직접 당하기 전까진 위협을 느끼지 못한다”고 입을 모은다. 보안사고를 먼 얘기 취급하거나, 전담조직을 갖추기 위한 투자를 부담스러워하는 게 대부분이라는 얘기다. 한 보안업체 대표는 “오히려 업력이 오래된 대기업일수록 구축된 시스템이 구형 그대로이고, 보안 방비가 부실한 경우가 많다”고 귀띔했다. 지난해 IT 예산 중 정보 보호 예산이 1% 미만이었던 기업은 49.4%를 차지했다.

임종인 고려대 정보보호대학원 교수는 “보안 솔루션을 더하는 방식으로는 다각화된 랜섬웨어 공격을 방어할 수 없다”며 “이제는 디자인 단계부터 보안을 고려해 설계하고, 이를 다루는 직원들의 보안 의식을 내실화해야 할 시기”라고 말했다.

이시은 기자 see@hankyung.com

관련뉴스