14일 보안업계에 따르면 최근 이같은 신종 랜섬웨어 하쿠나 마타타 공격이 국내 기업을 대상으로 광범위하게 이뤄지고 있다. 하쿠나 마타타 랜섬웨어는 지난달 처음 등장했다. 랜섬웨어는 인질의 몸값을 뜻하는 ‘랜섬’과 소프트웨어(SW)를 합친 표현이다. 악성코드를 심어 파일들을 암호화시켜 열 수 없게 만든 뒤 시스템 복구를 대가로 금전을 요구하는 공격 방식을 의미한다. 하쿠나 마타타는 영화 ‘라이온킹’의 대사다. ‘모두 잘 될 것이다’라는 뜻이다.

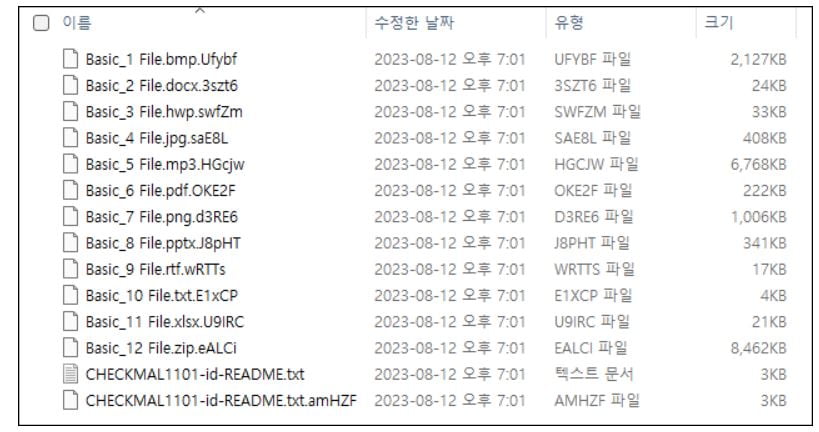

하쿠나 마타타 랜섬웨어에 감염된 PC에서는 MS 오피스 프로그램 등이 모두 강제로 종료된 뒤 암호화가 이뤄진다. 암호를 풀고 시스템을 사용하기 위해선 72시간 내 해커에게 연락하라는 내용의 메모만 열 수 있다. 그렇지 않을 경우 암호화된 파일을 영영 못 쓰는 것은 물론이며, 해킹 과정에서 빼낸 정보를 다크웹(일반적으로는 접속할 수 없는 암호화 된 인터넷망) 등 온라인에 공개하겠다는 협박도 이어졌다.

하쿠나 마타타 랜섬웨어의 또 다른 특징은 ‘비트코인 지갑주소 가로채기’ 공격이다. 지갑주소는 일종의 은행 계좌번호다. 다만 금융기관의 도움 없이 각 개인이 비트코인 거래에 참여하면서 만들 수 있다는 특징을 갖고 있다. 지갑주소는 영문 대·소문자와 숫자를 30자리가 넘게 무작위로 섞어 만들어진다. 이에 비트코인 지갑주소를 외우는 것이 현실적으로 불가능하다. 대부분의 사용자는 PC 내 메모장 파일 등에 이를 적어두고 비트코인 거래를 할 때마다 해당 지갑주소를 복사 붙여넣기 해 사용한다.

하쿠나 마타타 랜섬웨어는 비트코인 지갑주소를 복사하는 순간을 감지해 가로챈다. 예를 들어 복사하려는 비트코인 지갑주소(A)가 있다면, 이걸 복사 붙여넣기 하는 순간 해커가 숨겨둔 별도의 비트코인 지갑주소(B)가 입력되는 방식이다. 하쿠나 마타타 랜섬웨어를 적발한 안랩 ASEC(시큐리티대응센터) 관계자는 “감염된 시스템에서 비트코인 거래를 할 경우 본인이 원하는 주소가 아닌 해커의 지갑 주소로 거래가 이뤄질 위험성이 있다”고 지적했다. 다만 아직까진 비트코인 거래 피해 사례까지는 접수되지 않고 있다.

보안업계 전문가들은 하쿠나 마타타를 포함한 랜섬웨어 감염을 막기 위해서는 신원이 확인되지 않는 사람이 보낸 업무문의, 견적서, 자문요청 등의 이메일 첨부파일을 절대로 열지 말라고 권고한다. 안랩 ASEC 관계자는 “보안 프로그램을 주기적으로 업데이트를 하는 한편 해킹 피해가 확인될 경우 해커 요구에 절대로 응하지 말고 즉시 한국인터넷진흥원(KISA) 등에 신고해야 한다”고 조언했다.

김진원 기자

관련뉴스